Questões Militares

Foram encontradas 158 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Início

Inteiro: a, b, c, d, j; a ← 2; b ← 4; c ← 3; d ← 10; Para j de 1 até 4 faça [ Se (a+b+c) < d Então [ a ← a+1; b ← b+2; c ← c+3; ] Senão [ a ← a-1; b ← b-1; c ← c-1; ] ] d ← a + b + c; Fim.

Ao final desse algoritmo, a variável d estará com o valor

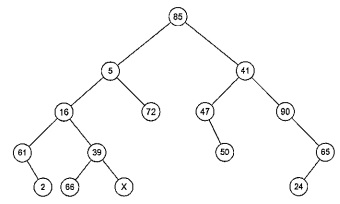

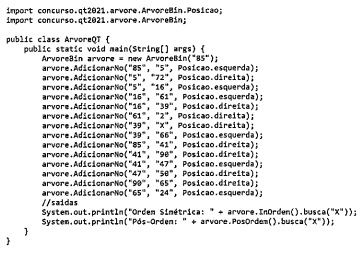

Observe a árvore abaixo:

Considerando que a árvore exibida foi montada de acordo com o trecho do código Java abaixo, assinale a opção que apresenta a posição ao ser visitado o nó "X" em Ordem Simétrica e Pós-Ordem, respectivamente:

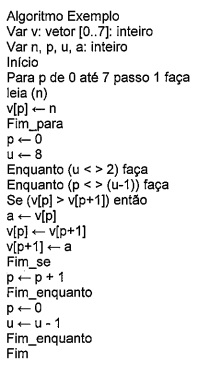

Considere o algoritmo abaixo:

Caso v receba os valores 15, 25, 4, 10, 54, 32, 29 e 44, nessa ordem, após a execução de todos os laços de repetição do algoritmo, assinale a opção que apresenta os valores das posições 4 e 5 do vetor v respectivamente:

I. Denomina-se byte à unidade básica de tratamento de informação.

II. Um caractere é composto por 2 bits contíguos.

III. O computador só pode “identificar” a informação através de sua elementar e restrita (mas fundamental) capacidade de distinguir entre dois estados; por exemplo: algo está imantado em um sentido ou está imantado no sentido oposto. A uma dessas opções o computador associa o valor 1 e, ao outro estado, o valor 0. Essa é a essência de um sistema chamado biestável.

Marque a alternativa CORRETA:

I- Algoritmos de chaves simétricas utilizam a mesma chave para codificação e decodificação. II- DES, em sua forma original, é um exemplo de algoritmo de chave simétrica. III- RSA foi o primeiro algoritmo de chave simétrica criado. IV- A criptografia de chave pública exige que cada usuário tenha apenas uma única chave.

Está correto o que se afirma em